A semana reforçou que a segurança da informação se tornou tema executivo. A combinação de comunidades criminosas com infraestrutura compartilhada, vulnerabilidades amplas e pressões regulatórias aumenta a responsabilidade da alta gestão para além da TI.

O caso do Telegram exemplifica que moderação não encerra a ameaça: mesmo com bloqueios maciços, criminosos reduzem risco por meio de canais de backup e redes de distribuição, exigindo monitoramento contínuo e inteligência de ameaças para reduzir pontos cegos.

No campo técnico, a vulnerabilidade CVE-2026-3888 evidencia falhas em ambientes corporativos amplamente usados. O Ubuntu Desktop 24.04 ou superior pode permitir escalonamento de privilégio, com nota alta no CVSS. Patch rápido é recomendado para mitigar riscos de elevação de privilégio.

Do ponto de regulação, o Banco Central sinalizou que a cibersegurança deve ser tema institucional. Novas resoluções e exigências como MFA, criptografia, testes de invasão, segmentação de rede e gestão de certificados apontam para uma visão integrada de resiliência digital, incluindo governança de IA.

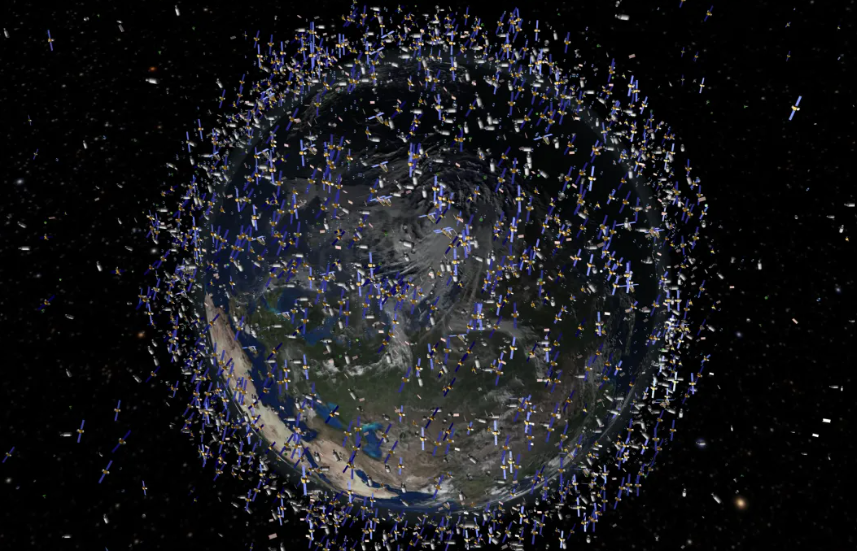

A espionagem amplia o radar: estudos apontam que adversários exploram as mesmas camadas de conectividade, identidade e serviços compartilhados, levando a uma superfície de ataque que envolve provedores, nuvem, MSPs e terceiros críticos. É preciso ampliar a visibilidade e reduzir confiança implícita em caminhos upstream.

No âmbito financeiro, fraudes via Pix permanecem relevantes: em caso no Brasil, o BTG Pactual suspendeu operações via Pix após identificar atividades atípicas; relatos estimam desvio de pelo menos R$ 100 milhões, com recuperação de parte dos valores, enquanto as decisões regulatórias apontam para respostas rápidas e controles transacionais. O índice de fraude da BoaVista aponta 2,5% das transações bloqueadas em fevereiro, com valor total acima de R$ 329 milhões.

Em síntese, 2026 demanda uma postura arquitural: gestão contínua de exposição, correção rápida de vulnerabilidades, governança de identidade e infraestrutura compartilhada, supervisão mais madura de meios de pagamento e participação efetiva da liderança na agenda cibernética. A pergunta não é apenas ‘como evitar o próximo ataque’, mas ‘como manter confiança, continuidade e capacidade de decisão num ambiente de instabilidade permanente’.

![[AS52888] Universidade Federal de São Carlos (4 probes)](https://r2.isp.tools/images/asn/52888/logo/image_100px.png)

![[AS2716] Universidade Federal do Rio Grande do Sul](https://r2.isp.tools/images/asn/2716/logo/image_100px.png)